從 Verizon 數(shù)據(jù)泄露報告看醫(yī)療行業(yè)數(shù)據(jù)安全

美國電信巨頭 Verizon 每年都會發(fā)布年度數(shù)據(jù)泄露報告(DBIR)。Verizon 不僅綜合了多個合作伙伴的數(shù)據(jù)分析,而且還采用了嚴(yán)格的數(shù)據(jù)驅(qū)動方法來分析安全漏洞和事件。連續(xù)發(fā)布10年來,DBIR 報告已經(jīng)成為安全行業(yè)的重量級調(diào)查報告,值得安全從業(yè)者仔細(xì)研讀。

一、醫(yī)療行業(yè)數(shù)據(jù)泄露排名持續(xù)上升,2017年度高居榜首

報告顯示,醫(yī)療行業(yè)數(shù)據(jù)泄露威脅的行業(yè)排名持續(xù)上升,從2014年突飛猛進到行業(yè)第六,到2016年排名再次大幅提升,僅次于金融行業(yè)排名第二,占比15%。到2017年更是高居榜首,遠(yuǎn)遠(yuǎn)甩開了第二名,占比達到24%。這種火箭般的上升速度是極其明顯的,而醫(yī)療數(shù)據(jù)價值的廣泛認(rèn)知和相對脆弱的防御措施是造成這一現(xiàn)象的兩大要素

需要特別注意的是,這一結(jié)果還是在美國HIPAA(Health Insurance Portability and Accountability)和HITECH(Health Information Technolory for Ecnonmic and Clinical Health)兩大法規(guī)約束的情形下產(chǎn)生的。

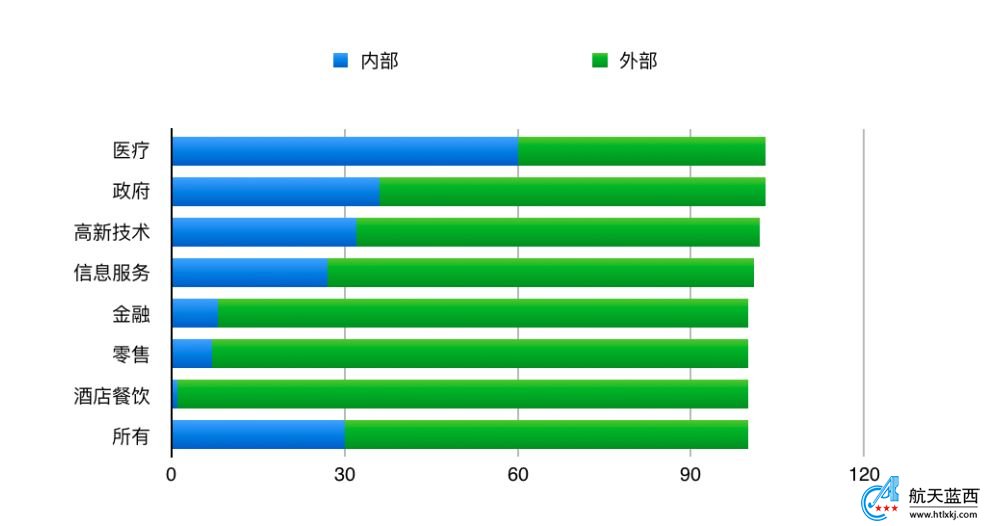

二、醫(yī)療行業(yè)是唯一一個內(nèi)部威脅遠(yuǎn)大于外部威脅的行業(yè)

從這份報告可以看出,醫(yī)療行業(yè)是所有行業(yè)中唯一一個內(nèi)部威脅大于外部威脅的行業(yè)。其中,內(nèi)部威脅占比60%,外部威脅占比43%,這表現(xiàn)出很大的特殊性。作為一個參照,在行業(yè)平均攻擊類型中,70%為外部威脅,30%為內(nèi)部威脅。醫(yī)療行業(yè)的這種特殊性,可以認(rèn)為是由以下幾個方面引起的:

1、醫(yī)療行業(yè)的數(shù)據(jù)單體價值特別高;

2、醫(yī)療行業(yè)的數(shù)據(jù)獲得性比較簡單;

3、醫(yī)療行業(yè)數(shù)據(jù)變現(xiàn)特別容易。

我們就數(shù)據(jù)泄露的幾個主要行業(yè)做個比較:醫(yī)療、金融、政府、信息服務(wù)、制造業(yè)、零售、酒店餐飲。如下圖所示:

由于缺乏醫(yī)療行業(yè)的獨立數(shù)據(jù),我們以全行業(yè)來看威脅構(gòu)成。從全行業(yè)來看,在外部人員導(dǎo)致的泄漏事件中,62%都來自有組織的犯罪團伙;在內(nèi)部威脅中,25.9%都跟企業(yè)系統(tǒng)管理員有關(guān),終端用戶占22.3%、醫(yī)生或護士占11.5%、開發(fā)人員占5%。

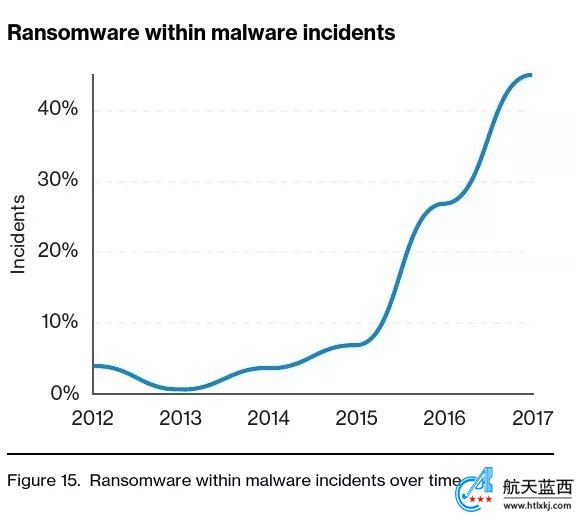

三、醫(yī)療行業(yè)是勒索病毒威脅的主要目標(biāo)

勒索病毒是近幾年網(wǎng)絡(luò)攻擊的主要手段之一,2017年更是在所有惡意軟件攻擊中占到39%的比例,高居榜首。而醫(yī)療行業(yè)則是勒索病毒威脅的“重災(zāi)區(qū)”,入侵醫(yī)療行業(yè)的惡意軟件高達85%,屬于惡意軟件攻擊。其中,數(shù)據(jù)庫服務(wù)器成為了勒索病毒的主要攻擊目標(biāo)。下圖為全行業(yè)的勒索病毒發(fā)展趨勢圖,可以看出勒索病毒攻擊上升速度極為恐怖,已經(jīng)成為網(wǎng)絡(luò)安全的主要威脅。

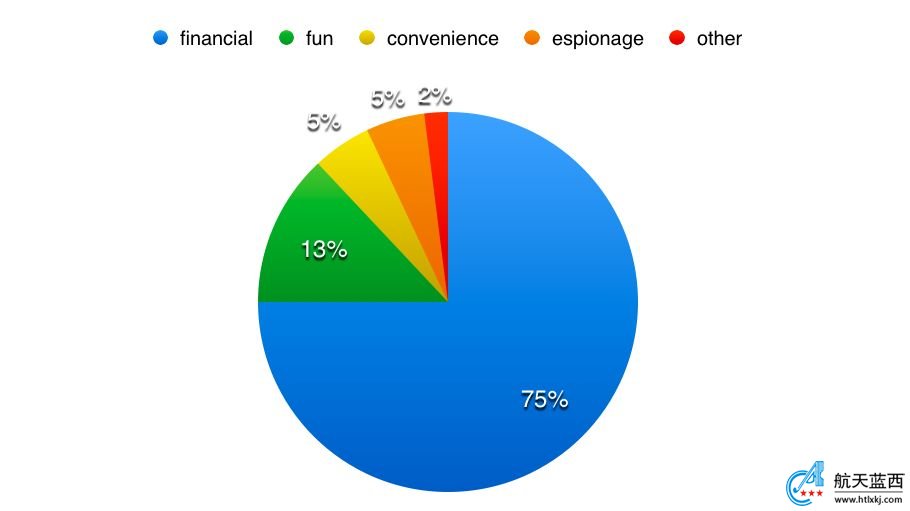

四、醫(yī)療行業(yè)入侵動機:財富追求是主要目標(biāo)

財富追求是入侵醫(yī)療行業(yè)的主要動機,高達75%的入侵是為了獲得財富。動機分布:75%獲得財富、13%是樂趣和好奇心、5%是為了便利、5%是間諜。有一個現(xiàn)象需要特別注意,有47%的內(nèi)部數(shù)據(jù)泄露僅僅是因為好奇心,比如醫(yī)生看別人的病案。而這個好奇最終有超過40%會演化為獲得財富。

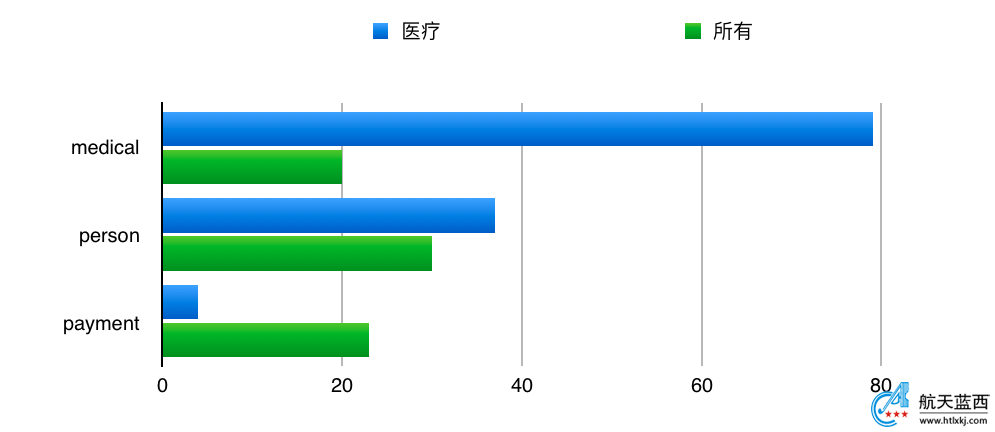

五、病案和藥物成為數(shù)據(jù)泄露的核心內(nèi)容

不同于其他行業(yè)以PI(個人信息)和PFI(個人財務(wù)信息)為主體的信息泄露,醫(yī)療行業(yè)的數(shù)據(jù)泄露核心內(nèi)容在PHI(個人健康信息),即病案和藥物信息。數(shù)據(jù)泄露構(gòu)成占比:病案和藥物79%、個人信息 37%、支付信息 4%。不同于其他大部分行業(yè)只有海量數(shù)據(jù)才具有價值,醫(yī)療行業(yè)的單體病案數(shù)據(jù)價值就非常昂貴。

六、社交工程攻擊

社交工程攻擊在所有攻擊中的占比為17%,其中Email社交工程貢獻96%。同時,78%的人員會重復(fù)遭受社交工程攻擊。

政府、醫(yī)療、教育、專業(yè)服務(wù)和金融是社交工程攻擊的主要犧牲品。其中,59%的社交工程攻擊是為了獲得財富,38%是間諜行為,也就是社交工程是政府間諜和商業(yè)間諜的主要攻擊形式。

七、發(fā)現(xiàn)攻擊

執(zhí)行攻擊只要幾分鐘,而發(fā)現(xiàn)有攻擊事件發(fā)生卻可能需要幾個月時間。當(dāng)發(fā)現(xiàn)系統(tǒng)被入侵的時候,傷害已經(jīng)造成。其中,68%的數(shù)據(jù)泄露需要花費幾個月甚至更長時間才能被人發(fā)現(xiàn)。

小 結(jié)

醫(yī)療行業(yè)數(shù)據(jù)泄漏事件、勒索病毒事件,幾乎每月、每周、每天都有發(fā)生,數(shù)據(jù)安全的重要性不言而喻。但是究竟如何體系化、系統(tǒng)化進行數(shù)據(jù)安全防護建設(shè)?這是每個醫(yī)療行業(yè)信息安全從業(yè)者都在思索和探究的問題。本篇作為醫(yī)療行業(yè)數(shù)據(jù)安全挑戰(zhàn)和對策系列文章的第一篇,從權(quán)威第三方Verizon數(shù)據(jù)泄露報告看醫(yī)療行業(yè)數(shù)據(jù)安全的現(xiàn)狀、威脅來源、攻擊目標(biāo)、攻擊的手段。